使用公钥基础结构(PKI)管理集群安全

预计阅读时间:3分钟

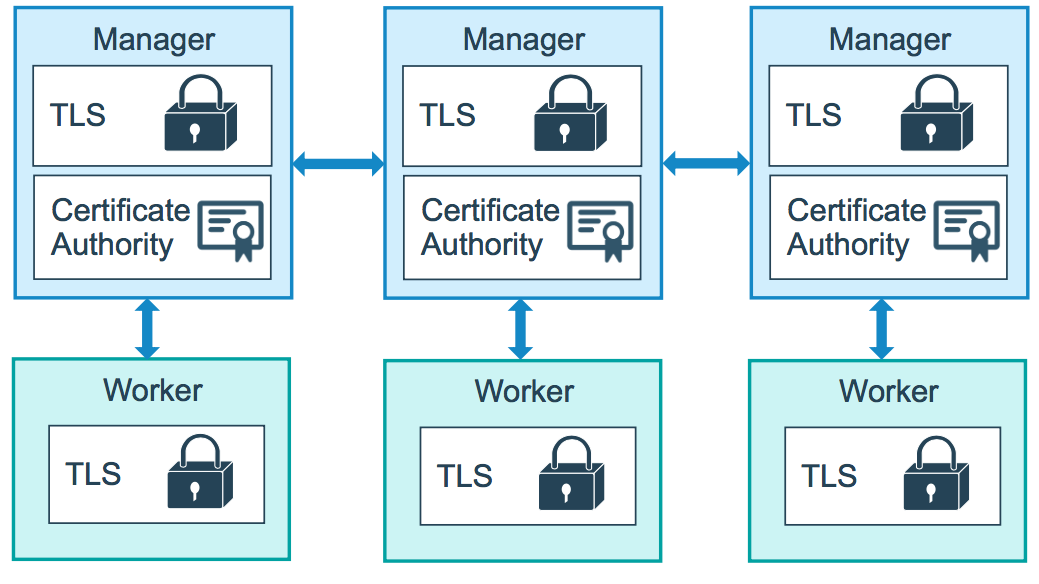

Docker内置的群模式公钥基础结构(PKI)系统使安全部署容器编排系统变得简单。群集中的节点使用相互传输层安全性(TLS)来验证,授权和加密与群集中其他节点的通信。

通过运行创建docker swarm init集群时,Docker会将其自身指定为管理器节点。默认情况下,管理器节点会生成一个新的根证书颁发机构(CA)以及一个密钥对,用于保护与加入群集的其他节点之间的通信安全。如果愿意,可以使用docker swarm init命令的--external-ca标志

来指定自己的外部生成的根CA。

当您将其他节点加入集群时,manager节点还会生成两个令牌供使用:一个worker令牌和一个manager令牌。每个令牌都包括根CA证书的摘要和随机生成的秘密。当节点加入群集时,加入的节点使用摘要来验证来自远程管理器的根CA证书。远程管理器使用该秘密来确保加入节点是批准的节点。

每次有新节点加入群集时,管理器都会向该节点颁发证书。证书包含一个随机生成的节点ID,以标识证书公用名(CN)下的节点和组织单位(OU)下的角色。节点ID在当前群集中的节点生命周期中用作加密安全的节点标识。

下图说明了管理器节点和工作器节点如何使用最小的TLS 1.2加密通信。

以下示例显示了来自工作程序节点的证书中的信息:

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

3b:1c:06:91:73:fb:16:ff:69:c3:f7:a2:fe:96:c1:73:e2:80:97:3b

Signature Algorithm: ecdsa-with-SHA256

Issuer: CN=swarm-ca

Validity

Not Before: Aug 30 02:39:00 2016 GMT

Not After : Nov 28 03:39:00 2016 GMT

Subject: O=ec2adilxf4ngv7ev8fwsi61i7, OU=swarm-worker, CN=dw02poa4vqvzxi5c10gm4pq2g

...snip...

默认情况下,群集中的每个节点每三个月更新一次其证书。您可以通过运行docker swarm update

--cert-expiry <TIME PERIOD>命令来配置此间隔。最小旋转值为1小时。有关详细信息,请参考

docker swarm update CLI参考。

轮换CA证书

如果群集CA密钥或管理器节点受到破坏,则可以旋转群集根CA,以便所有节点不再信任由旧根CA签名的证书。

运行docker swarm ca --rotate以生成新的CA证书和密钥。如果愿意,可以传递--ca-cert和--external-ca标志以指定根证书,并使用群集外部的根CA。或者,您可以传递--ca-cert和--ca-key标志来指定您希望群使用的确切证书和密钥。

发出docker swarm ca --rotate命令时,会依次发生以下情况:

-

Docker生成交叉签名证书。这意味着将使用旧的根CA证书对新的根CA证书的版本进行签名。此交叉签名的证书用作所有新节点证书的中间证书。这样可以确保仍然信任旧根CA的节点仍可以验证由新CA签名的证书。

-

Docker还告诉所有节点立即更新其TLS证书。此过程可能需要几分钟,具体取决于群集中节点的数量。

-

在群集中的每个节点都具有由新CA签名的新TLS证书之后,Docker会忘记旧的CA证书和密钥材料,并告诉所有节点仅信任新的CA证书。

这也会导致群集的连接令牌发生变化。先前的连接令牌不再有效。

从那时起,所有颁发的所有新节点证书都将使用新的根CA签名,并且不包含任何中间件。